نوع احتيال جديد: المخترقون يلصقون رموز QR مزيفة على أجهزة تحصيل أجرة المواقف

⬤ اكتشفت الشرطة في ويلز استخدام المحتالين للصاقات تحمل رموز QR مزيفة على آلات تحصيل أجرة المواقف.

⬤ تقود الرموز الملصقة إلى روابط مزيفة تحاول الاحتيال على المستخدمين لإدخال معلومات الدفع الإلكتروني.

⬤ تنضم هذه الخدعة إلى مجموعة متنامية من الطرق التي يعتمدها المحتالون لسرقة أموال الضحايا دون معرفتهم.

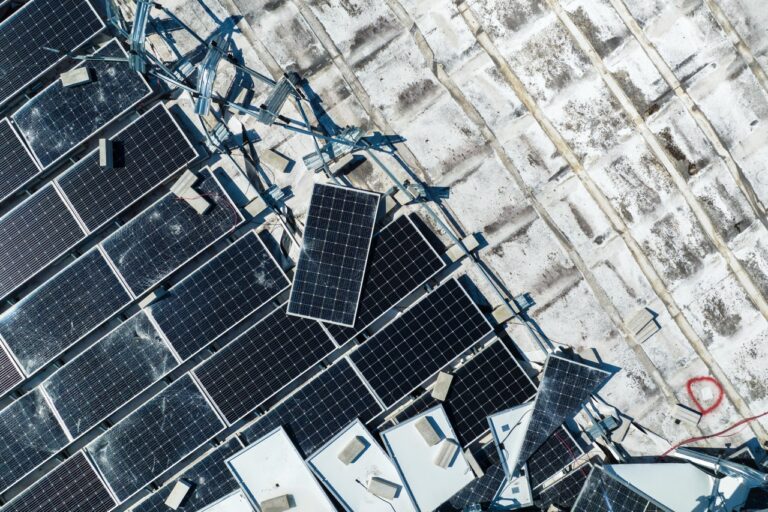

اكتشف مسؤولو المواقف في بلدة كونوي في المملكة المتحدة ملصقات غير معتادة على العديد من أجهزة الدفع للمواقف في المنطقة. حيث كانت الملصقات تتضمن رموز QR كبيرة الحجم بشكل يجعلها تبدو وكأنها خيار دفع إضافي وبديل للدفع النقدي أو الحاجة لتثبيت تطبيق للقيام بالأمر.

بالنظر إلى أن رموز QR مستخدمة على نطاق واسع لإيصال المستخدمين إلى صفحات دفع مشروعة، تبدو هذه الحيلة مقنعة للغاية، والأرجح أنها أنتجت بعض الضحايا على الأقل. وتشير المعلومات إلى أن الخدعة قائمة على جعل رمز الاستجابة السريعة يقود المستخدمين إلى موقع بديل يتظاهر بأنه الموقع الرسمي للدفع للمواقف في المنطقة، وعندما يدخل الضحية معلوماته إلى الموقع، سرعان ما يتم سرقتها واستخدامها لإفراغ الحساب والبطاقات المصرفية.

المثير للاهتمام في هذه الخدعة هو أنها فريدة من نوعها بحيث أنها لا تخطر ببال معظم الأشخاص، حيث إن الغالبية العظمى من الأشخاص يميلون للثقة بالمواقع التي يصلون إليها عن طريق رموز الاستجابة السريعة. وحتى بالنسبة لمتابعي الاختراقات والذين عادة ما يأخذون حذرهم من الهجمات السيبرانية، سيلاقون تحدياً في تمييز هذا النوع من الهجمات التي تنطلق من العالم الواقعي أولاً.

يذكر أن الهجمات التي تستهدف الضحايا عبر انتحال هيئة خدمات محلية أو حكومية هي بعض أكثر أنواع الحيل انتشاراً على المستوى العالمي. إذ توجد آلاف الصفحات الاحتيالية التي تحاول تقليد الخدمات الرقمية المتنوعة بداية من دفع رسوم المواقف وحتى تحصيل المخالفات أو فواتير الكهرباء وسواها. لكن وفي معظم الحالات، تعتمد هذه الحيل على البريد والرسائل المزورة، أو الإعلانات على محركات البحث لتظهر قبل النتائج المشروعة للخدمات الرقمية.

مؤخراً، كانت تقارير أمنية من شركة كاسبرسكي قد أظهرت تزايداً في الخدع والصفحات الاحتيالية التي تنتحل صفة «هيئة دبي الرقمية»، حيث تدعي الصفحات السماح للضحايا بدفع الرسوم، وبالأخص الفواتير، لتحصل على معلوماتهم وتستخدمها في السرقة أو في عمليات التصيد التالية.